Neste Tutorial do Burp Suite, descreveremos detalhadamente a ferramenta Burp Suite e seus recursos agrupados em um único conjunto feito para avaliação de segurança de aplicativos da Web, bem como testes de penetração.

É um executável java e, portanto, é multiplataforma. O Kali Linux vem com a edição gratuita do Burp Suite instalada. Há também uma versão profissional disponível.

As principais características do Burp Suite são que ele pode funcionar como um proxy de interceptação. O Burp Suite intercepta o tráfego entre um navegador da web e o servidor da web.

Este Tutorial do Burp Suite ajuda você a entender as ferramentas associadas ao Burp Suite e como ele é usado essencialmente na indústria de testes de penetração na web.

Outras características do Burp Suite:

- Application-Aware Spider: Usado para indexar/rastrear um determinado escopo de páginas.

- Scanner: Verifica automaticamente as vulnerabilidades, assim como qualquer outro scanner automatizado

- Intruso: Usado para executar ataques e força bruta nas páginas de maneira altamente personalizável.

- Repetidor: Usado para manipular e reenviar solicitações individuais.

- Sequencer: Usado principalmente para testar/fuzzing tokens de sessão.

- Extensibilidade, permitindo que você escreva facilmente seus próprios plugins, para executar tarefas complexas e altamente personalizadas dentro do Burp.

- Comparador e decodificador usado para fins diversos que podem aparecer ao longo do caminho quando você realiza um teste de segurança da Web

Burp Suite Tutorial – Spidering um site

Um rastreador da web é um programa bot que navega sistematicamente nas páginas de um site para fins de indexação. Precisamente, um rastreador da Web mapeia a estrutura de um site navegando em todas as suas páginas internas. O rastreador também é chamado de spider ou indexador automático.

Burp Suite tem sua própria aranha chamada burpspider. O burp spider é um programa que rasteja em todas as páginas de um alvo especificado no escopo. Antes de iniciar o burp spider, o pacote Burp deve ser configurado para interceptar o tráfego HTTP.

Interface e opções do Burp Suite

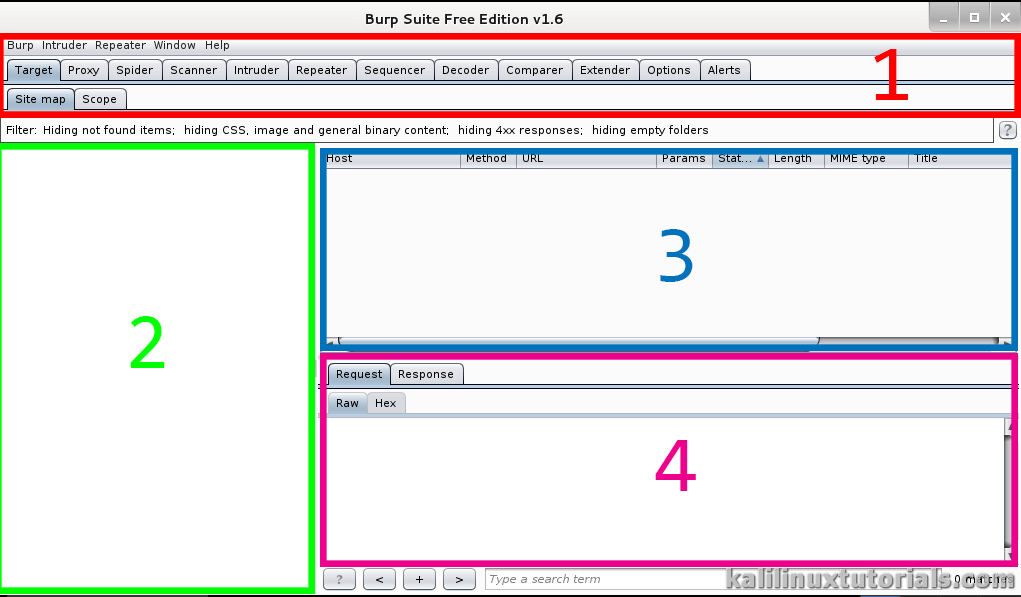

Como qualquer outra ferramenta GUI/Windows, o Burp Suite contém uma barra de menu padrão, 2 linhas de guias e um conjunto diferente de painéis, conforme visto abaixo.

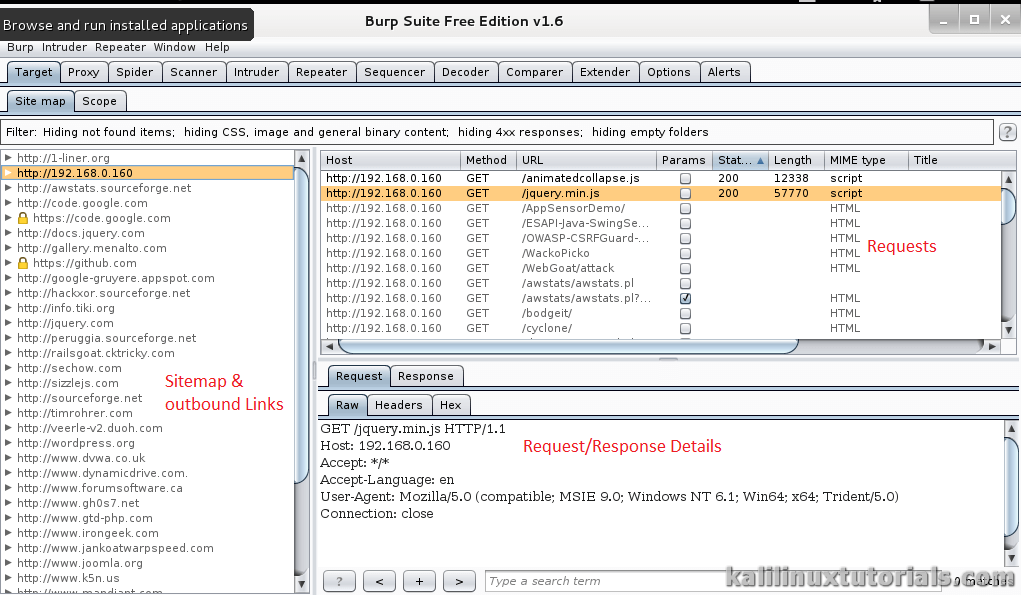

A figura acima mostra as opções e detalhes sobre o alvo. Na figura acima, existem principalmente 4 seções. Eles são descritos em relação aos números correspondentes da seguinte forma:

- Guias do seletor de ferramentas e opções – Selecione entre várias ferramentas e configurações do Burp Suite

- Visualização do mapa do site – exibe o mapa do site assim que o spider é iniciado

- Fila de Solicitações – Exibe as solicitações que estão sendo feitas

- Detalhes da solicitação/resposta – as solicitações HTTP feitas e as respostas dos servidores.

Burp Suite Tutorial Laboratório 1: Criando um site

Spidering é uma parte importante do reconhecimento durante a execução de testes de segurança da Web. Ajuda o pentester a identificar o escopo e a arquitetura do aplicativo da web. Conforme descrito anteriormente, o Burp Suite tem seu próprio spider chamado burp spider, que pode rastejar até um site.

Cenário: Atacante – Kali Linux VM, IP = 192.168.0.105

Alvo – VM de aplicativo da Web quebrado OWASP, IP = 192.168.0.160

Baixe aqui o OWASPBWA

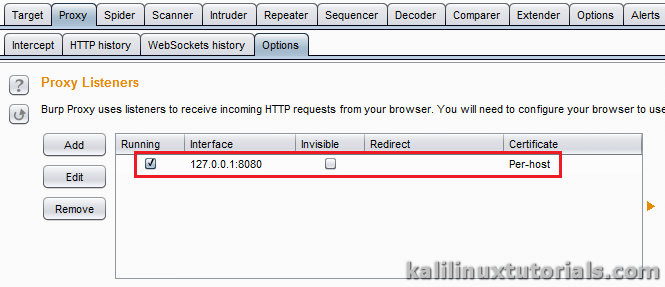

Burp Suite Tutorial – Passo 1: Configurar Proxy

Primeiro, este tutorial do Burp Suite ajuda a verificar os detalhes na guia proxy na subguia Options. Certifique-se de que o IP seja o IP do host local e a porta seja 8080.

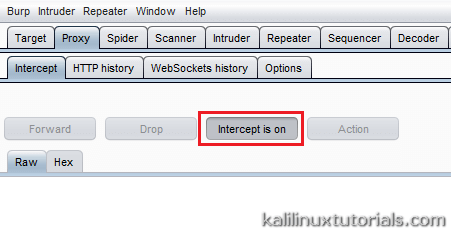

Além disso, certifique-se de que a interceptação esteja ativada na subguia Interceptar

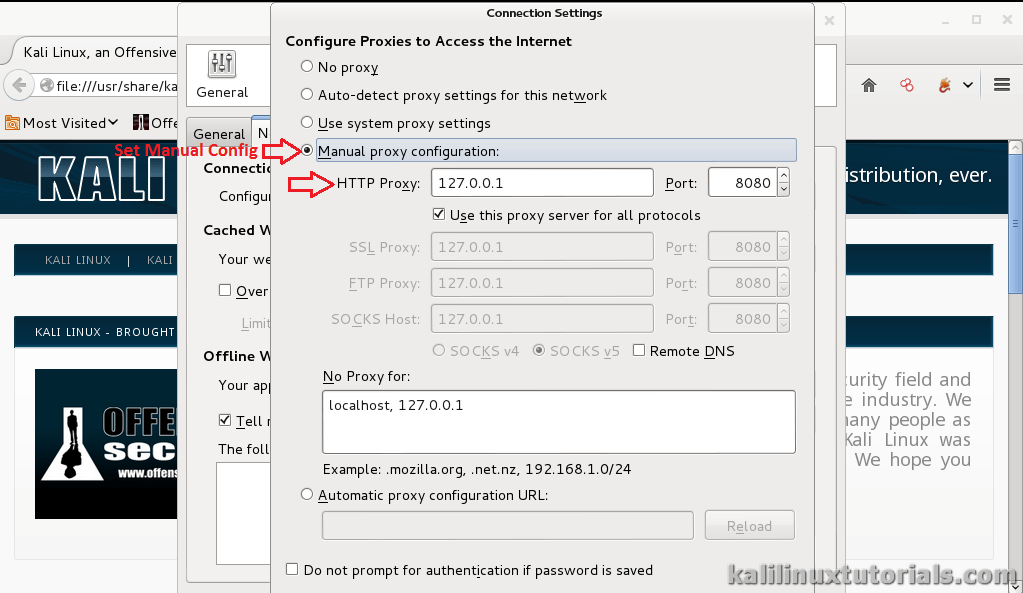

Em seguida, no IceWeasel/Firefox, vá para Opções > Preferências > Rede > Configurações de conexão.

Escolha a configuração manual do proxy

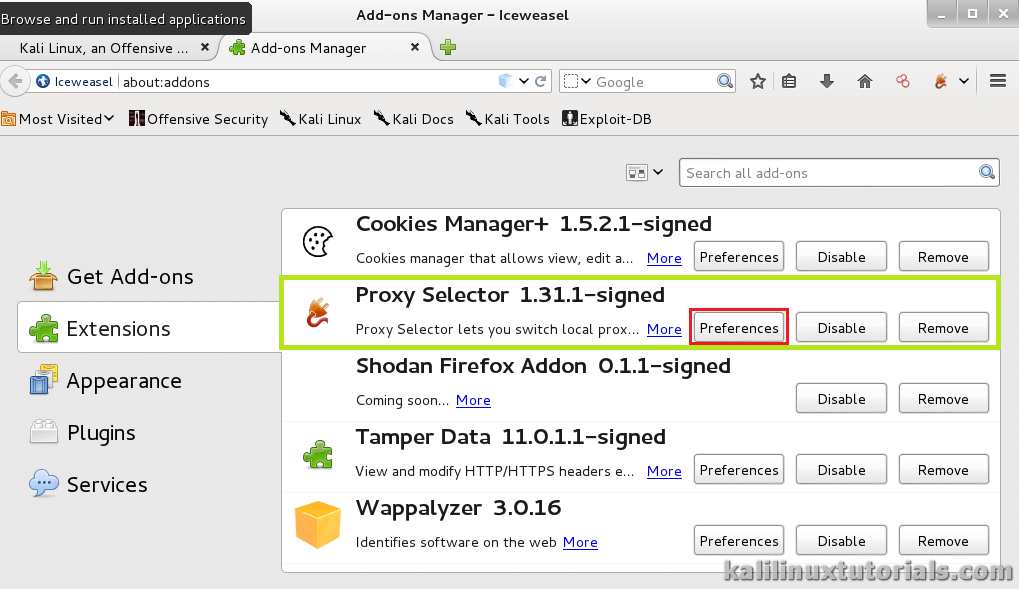

Se desejar, você pode tentar instalar complementos de proxy. Aqui está um desses.

Instale o seletor de proxy na página de complementos e vá para preferências

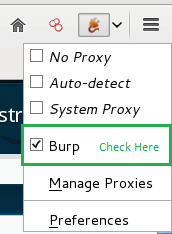

Vá para Gerenciar Proxies e adicione um novo proxy preenchendo as informações relevantes. É simples.

Clique no botão Seletor de Proxy no canto superior direito e selecione o Proxy que você acabou de criar.

Burp Suite Tutorial – Etapa 2: Obtendo conteúdo no Burp Suite

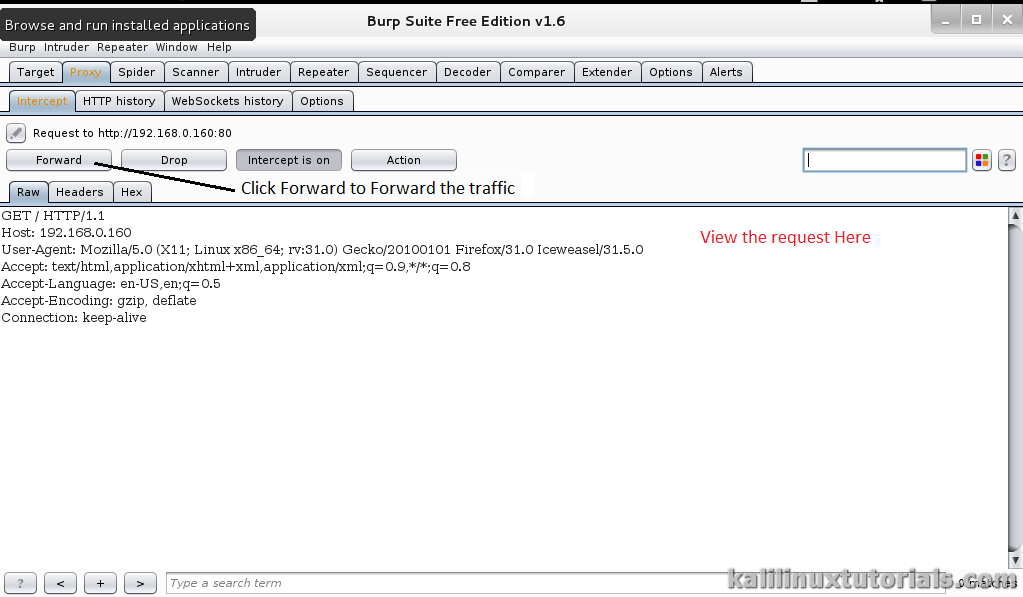

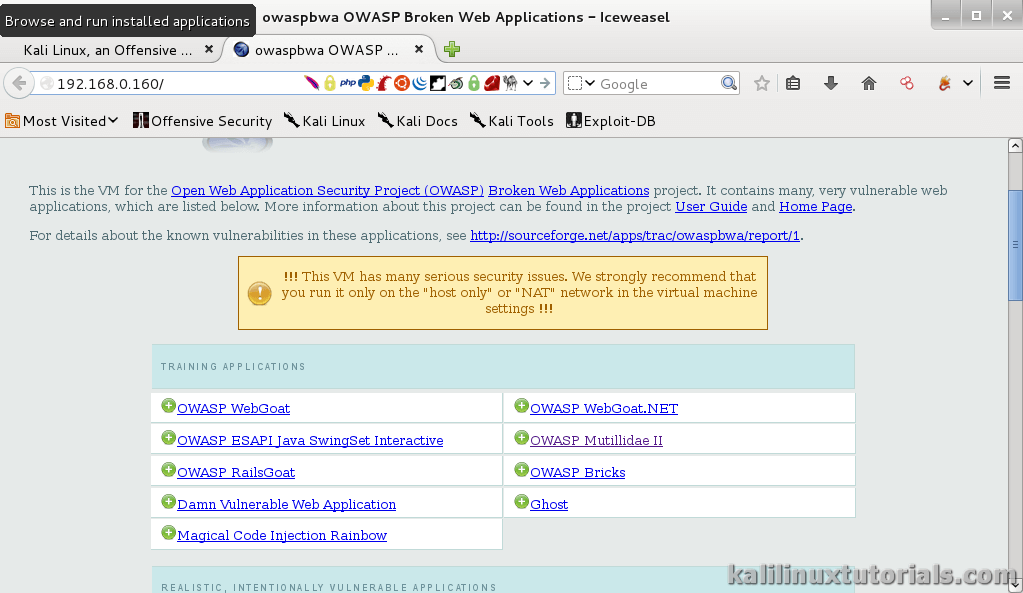

Depois de configurar o proxy, vá para o destino normalmente digitando a URL na barra de endereços. Você pode notar que a página não será carregada. Isso ocorre porque o Burp Suite está interceptando a conexão.

Enquanto isso, no Burp Suite, você pode ver os detalhes da solicitação. Clique em encaminhar para encaminhar a conexão. Então você pode ver que a página foi carregada no navegador.

Voltando ao Burp Suite, você pode ver que todas as seções estão preenchidas.

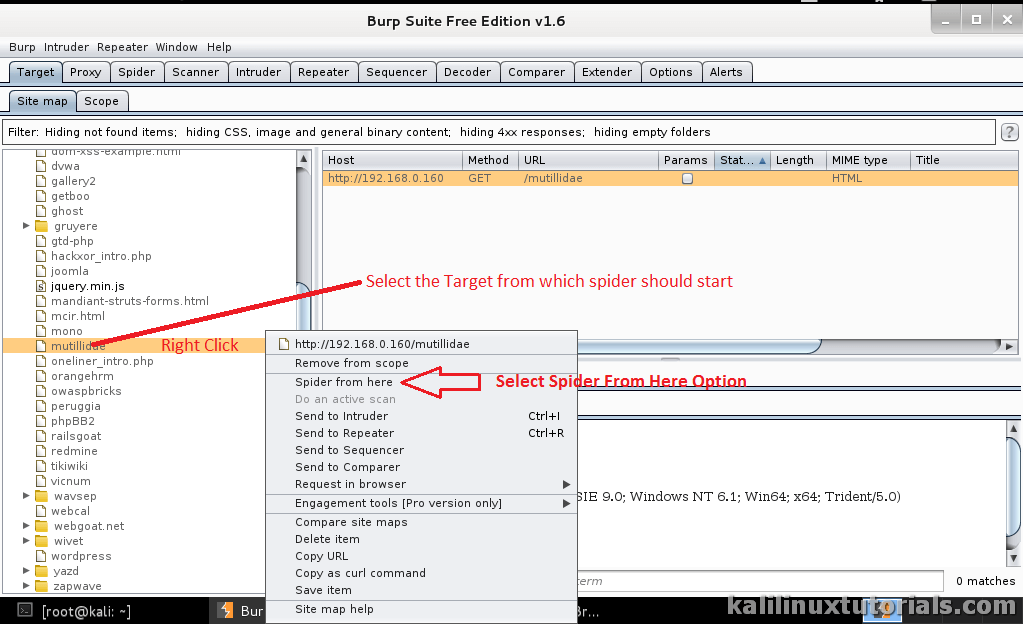

Passo 3: Seleção do Escopo e Aranha Inicial

Neste tutorial do Burp Suite, agora restrinja o alvo como quiser. Aqui o alvo/Mutillidae é selecionado. Clique com o botão direito do mouse em Mutillidae no mapa do site e selecione Aranha na opção Aqui

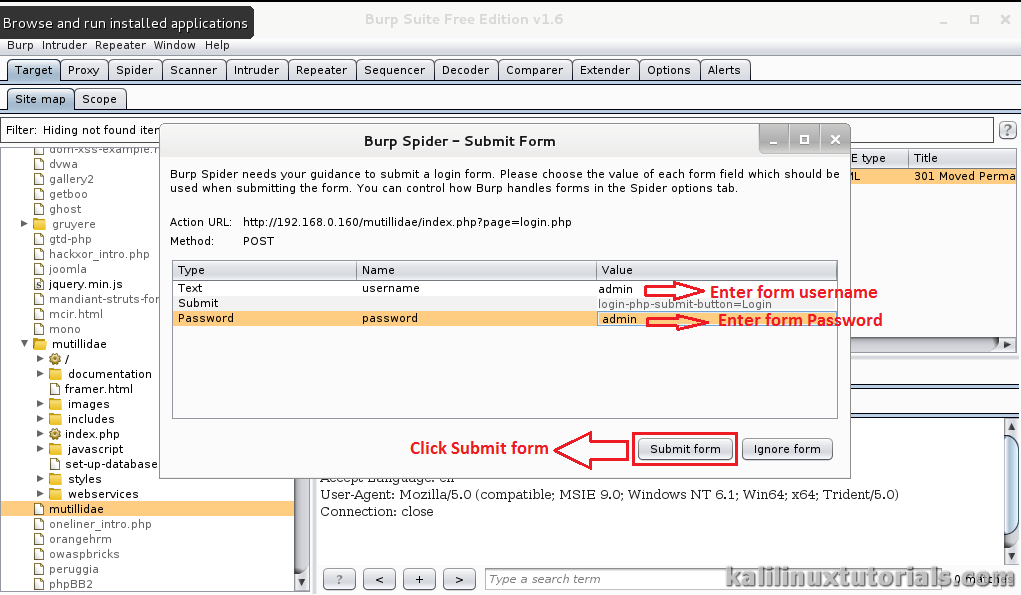

Depois que o spider for iniciado, você receberá um prompt conforme mostrado na figura a seguir. É um formulário de login. Se você souber os detalhes, preencha conforme necessário e, assim, a aranha também poderá rastejar por dentro. Você pode pular esta etapa pressionando o botão Ignorar Formulário.

Passo 4: Manipulando Detalhes

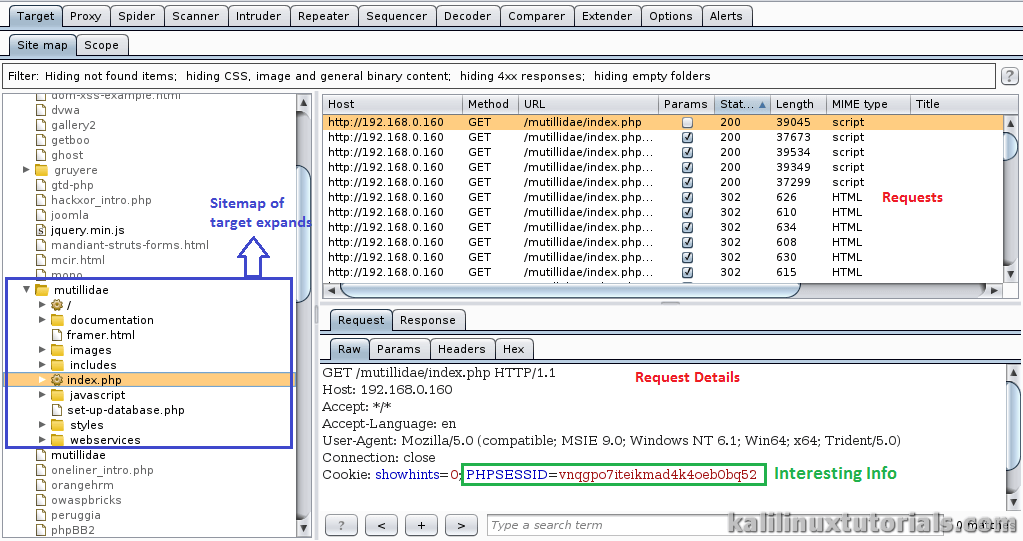

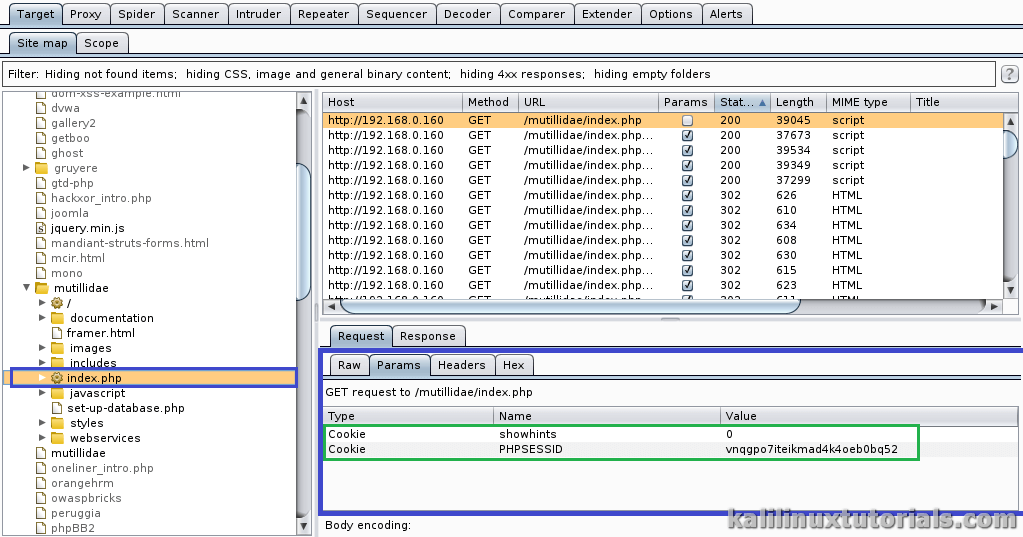

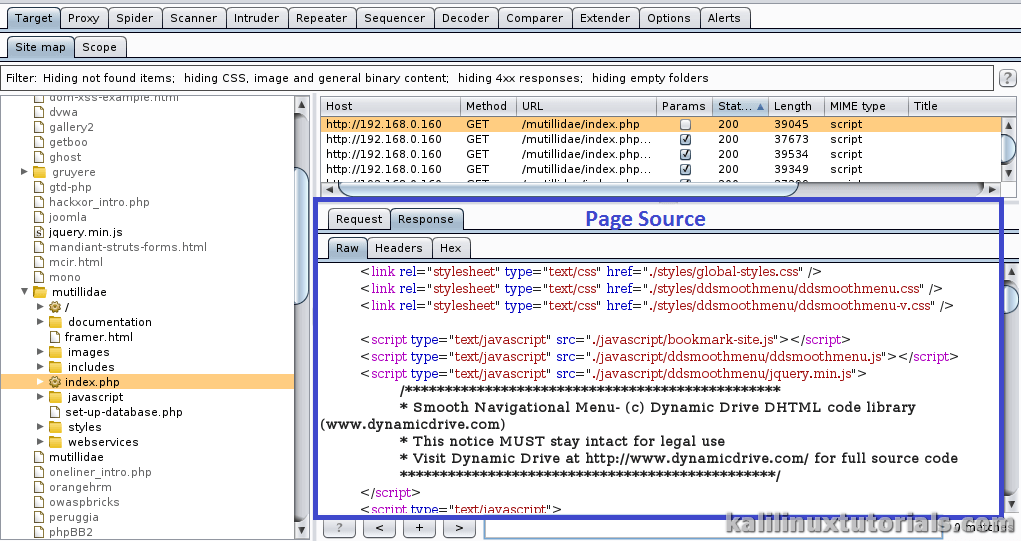

Agora você pode ver enquanto a aranha corre, a árvore dentro do ramo Mutillidae é preenchida. Além disso, as solicitações feitas são mostradas na fila e os detalhes são mostrados na guia Solicitação.

Vá para diferentes guias e veja todas as informações subjacentes.

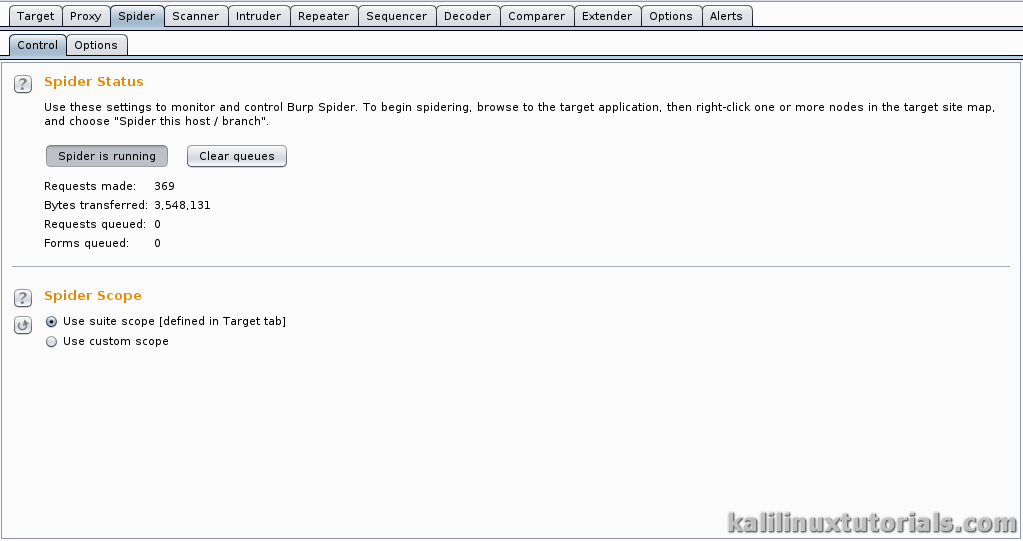

Por fim, verifique se o spider foi concluído visualizando a guia Spider.

Este Tutorial do Burp Suite é um ponto de partida muito básico para um teste de segurança na web. O spidering é uma parte importante do reconhecimento durante o teste e, ao executá-lo com clareza, podemos entender a arquitetura do site de destino.